Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Las directivas de acceso condicional para la duración adaptable de la sesión permiten a las organizaciones restringir las sesiones de autenticación en implementaciones complejas. Los escenarios incluyen:

- El acceso a los recursos desde un dispositivo no administrado o compartido

- El acceso a información confidencial desde una red externa

- Usuarios de gran impacto

- Aplicaciones empresariales críticas

El acceso condicional proporciona controles de directivas de duración de sesión adaptables, lo que le permite crear directivas destinadas a casos de uso específicos dentro de su organización sin afectar a todos los usuarios.

Antes de profundizar en los detalles sobre cómo configurar la directiva, vamos a examinar la configuración predeterminada.

Frecuencia de inicio de sesión de usuario

La frecuencia de inicio de sesión define el período de tiempo antes de que se pida a un usuario que vuelva a iniciar sesión cuando intenta acceder a un recurso.

La configuración predeterminada de Microsoft Entra ID para la frecuencia de inicio de sesión de usuario es un período sucesivo de 90 días. Pedir credenciales a los usuarios a menudo parece razonable, pero puede resultar contraproducente. Los usuarios entrenados para escribir sus credenciales sin pensar pueden proporcionarlas involuntariamente a una solicitud de credenciales malintencionada.

Podría parecer alarmante no pedir a un usuario que vuelva a iniciar sesión, pero cualquier infracción de la directiva de TI revoca la sesión. Algunos ejemplos incluyen (pero no están limitados a) un cambio de contraseña, un dispositivo no compatible o deshabilitación de cuenta. También puede revocar sesiones de usuarios mediante PowerShell para Microsoft Graph de forma explícita. La configuración predeterminada de Microsoft Entra ID viene a "no pedir a los usuarios que proporcionen sus credenciales si la posición de seguridad de sus sesiones no ha cambiado".

La configuración de la frecuencia de inicio de sesión funciona con aplicaciones que implementan los protocolos OAuth2 u OIDC de acuerdo con los estándares. La mayoría de las aplicaciones nativas de Microsoft, como las de Windows, Mac y Mobile, incluidas las siguientes aplicaciones web cumplen la configuración.

- Word, Excel y PowerPoint Online

- OneNote Online

- Office.com

- Portal de administración de Microsoft 365

- Exchange Online

- SharePoint y OneDrive

- Cliente web de Teams

- Dynamics CRM Online

- Portal de Azure

La frecuencia de inicio de sesión (SIF) funciona con aplicaciones y aplicaciones SAML que no son de Microsoft que implementan protocolos OAuth2 o OIDC, siempre y cuando no quiten sus propias cookies y se redirijan de nuevo a Microsoft Entra ID para la autenticación de forma periódica.

Frecuencia de inicio de sesión de usuario y autenticación multifactor

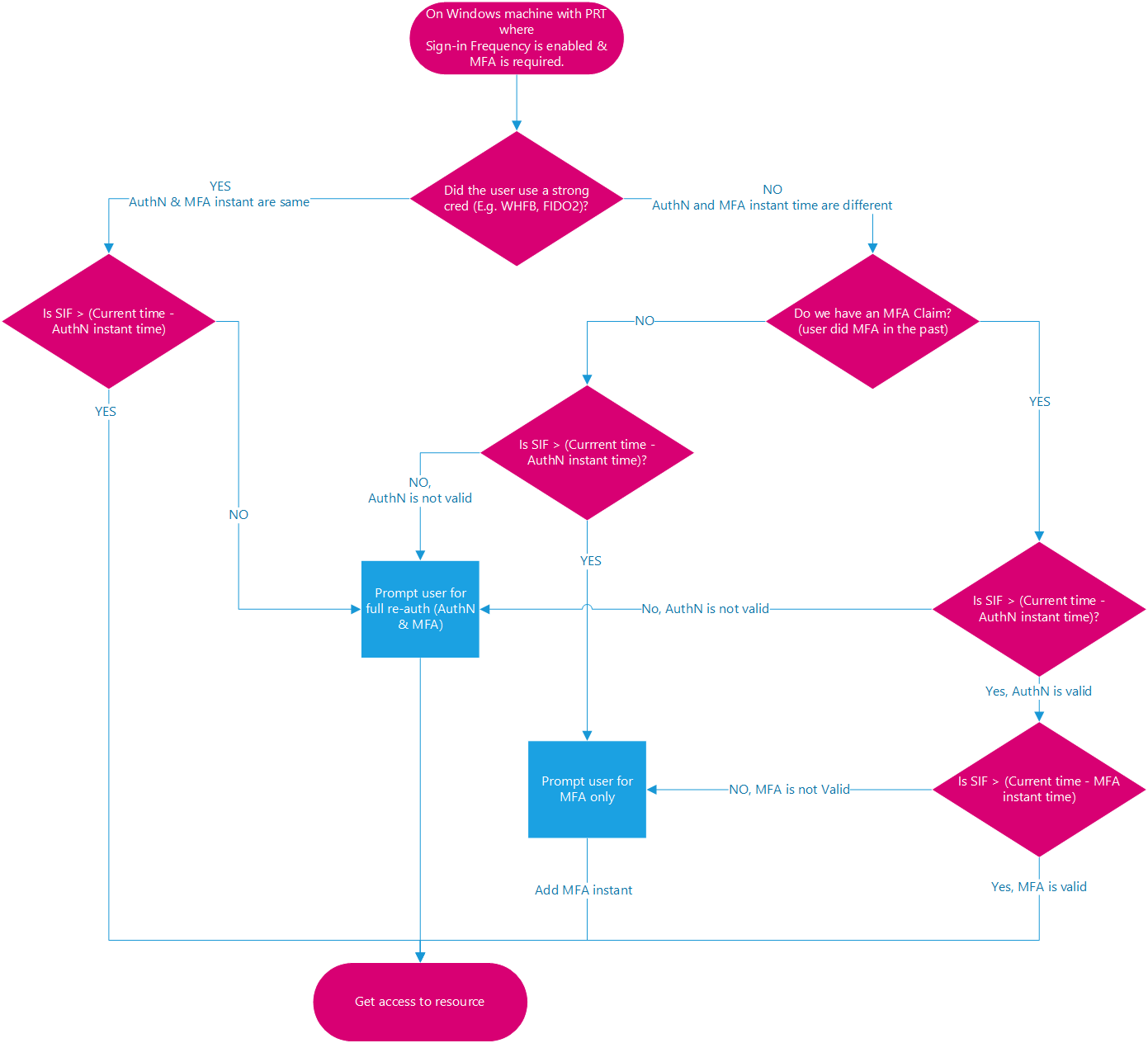

Anteriormente, la frecuencia de inicio de sesión solo se aplicaba a la autenticación de primer factor en dispositivos unidos a Microsoft Entra, unidos a Microsoft Entra híbrido y registrados en Microsoft Entra. No había ninguna manera fácil para que los clientes reforzaran la autenticación multifactor en esos dispositivos. En función de los comentarios de los clientes, la frecuencia de inicio de sesión ahora también se aplica a la autenticación multifactor (MFA).

Frecuencia de inicio de sesión de usuario e identidades de dispositivos

En dispositivos unidos a Microsoft Entra y en dispositivos híbridos unidos a Microsoft Entra, desbloquear el dispositivo o iniciar sesión de forma interactiva actualiza el token de actualización principal (PRT) cada 4 horas. La última marca de tiempo de actualización registrada para el PRT en comparación con la marca de tiempo actual debe estar dentro del tiempo asignado en la directiva SIF para que el PRT satisfaga SIF y conceda acceso a un PRT que tenga una notificación MFA existente. En los dispositivos registrados por Microsoft Entra, el desbloqueo o el inicio de sesión no satisfacen la directiva siF porque el usuario no tiene acceso a un dispositivo registrado de Microsoft Entra a través de una cuenta de Microsoft Entra. Sin embargo, el complemento Microsoft Entra WAM puede actualizar un PRT durante la autenticación de aplicaciones nativas mediante WAM.

Nota:

La marca de tiempo capturada del inicio de sesión del usuario no es necesariamente la misma que la última marca de tiempo registrada de la actualización PRT debido al ciclo de actualización de 4 horas. El caso en el que es el mismo es cuando el PRT ha expirado y un usuario lo actualiza durante 4 horas. En los ejemplos siguientes, suponga que la directiva SIF se establece en 1 hora y el PRT se actualiza a las 00:00.

Ejemplo 1: cuando continúa trabajando en el mismo documento en SPO durante una hora.

- A las 00:00, un usuario inicia sesión en su dispositivo unido a Windows 11 Microsoft Entra y comienza a trabajar en un documento almacenado en SharePoint Online.

- El usuario continúa trabajando en el mismo documento en su dispositivo durante una hora.

- A la 01:00, se le pedirá al usuario que vuelva a iniciar sesión. Este mensaje se basa según el requisito de frecuencia de inicio de sesión en la directiva de Acceso condicional configurada por su administrador.

Ejemplo 2: al pausar el trabajo con una tarea en segundo plano que se ejecuta en el explorador, vuelva a interactuar después de que haya transcurrido el tiempo de la directiva SIF.

- A las 00:00, un usuario inicia sesión en su dispositivo unido a Windows 11 Microsoft Entra y comienza a cargar un documento en SharePoint Online.

- A las 00:10, el usuario se levanta y se toma un descanso, bloqueando su dispositivo. La carga en segundo plano continúa en SharePoint Online.

- A las 02:45, el usuario vuelve de su descanso y desbloquea el dispositivo. La carga en segundo plano muestra la finalización.

- A las 02:45, se le pedirá al usuario que inicie sesión cuando vuelva a interactuar. Este mensaje se basa en el requisito de frecuencia de inicio de sesión de la directiva de Acceso condicional configurada por su administrador, ya que el último inicio de sesión se produjo a las 00:00.

Si la aplicación cliente (en los detalles de la actividad) es un navegador, la aplicación de la frecuencia de inicio de sesión de eventos y directivas en los servicios en segundo plano se aplaza hasta la siguiente interacción del usuario. En los clientes confidenciales, la aplicación de la frecuencia de inicio de sesión en inicios de sesión no interactivos se aplaza hasta el siguiente inicio de sesión interactivo.

Ejemplo 3: con un ciclo de actualización de 4 horas del token de actualización principal desde el desbloqueo.

Escenario 1: el usuario regresa dentro del ciclo

- A las 00:00, un usuario inicia sesión en su dispositivo unido a Windows 11 Microsoft Entra y comienza a trabajar en un documento almacenado en SharePoint Online.

- A las 00:30, el usuario se pone al día y realiza un bloqueo de interrupción en el dispositivo.

- A las 00:45, el usuario vuelve de su interrupción y desbloquea el dispositivo.

- A la 01:00, se le pedirá al usuario que vuelva a iniciar sesión. Este mensaje se basa en el requisito de frecuencia de inicio de sesión de la directiva de Acceso condicional configurada por su administrador, una hora después del inicio de sesión inicial.

Escenario 2: el usuario regresa fuera del ciclo

- A las 00:00, un usuario inicia sesión en su dispositivo unido a Windows 11 Microsoft Entra y comienza a trabajar en un documento almacenado en SharePoint Online.

- A las 00:30, el usuario se pone al día y realiza un bloqueo de interrupción en el dispositivo.

- A las 04:45, el usuario vuelve de su descanso y desbloquea el dispositivo.

- A las 05:45, se le pedirá al usuario que vuelva a iniciar sesión. Este mensaje se basa según el requisito de frecuencia de inicio de sesión en la directiva de Acceso condicional configurada por su administrador. Ahora es 1 hora después de actualizar el PRT a las 04:45 y más de 4 horas desde el inicio de sesión inicial a las 00:00.

Requerir reautenticación siempre

Hay escenarios en los que es posible que los clientes quieran requerir una autenticación siempre que un usuario realice acciones concretas como las siguientes:

- Acceder a aplicaciones confidenciales.

- Proteger recursos detrás de proveedores de VPN o de red como servicio (NaaS).

- Proteger la elevación de roles con privilegios en PIM..

- Proteger inicios de sesión de usuario en máquinas de Azure Virtual Desktop.

- Proteger a usuarios de riesgo e inicios de sesión de riesgo que identifica la protección Microsoft Entra ID.

- Proteger acciones confidenciales de usuario como la inscripción de Microsoft Intune.

Cuando los administradores seleccionen Siempre, requerirá una reautenticación completa cuando se evalúe la sesión. Por ejemplo, si el usuario cerró y abrió su explorador durante la duración de la sesión, no se le pedirá que vuelva a autenticar. La frecuencia de inicio de sesión establecida para cada vez funciona mejor cuando el recurso tiene la lógica para identificar cuándo un cliente debe obtener un nuevo token. Estos recursos devuelven al usuario a Microsoft Entra cuando la sesión expira.

Los administradores deben limitar el número de aplicaciones con las que aplican una directiva que requiere que los usuarios vuelvan a autenticarse cada vez. Desencadenar la reautenticación con demasiada frecuencia puede aumentar la fricción de seguridad hasta un punto que hace que los usuarios experimenten fatiga de MFA y abran la puerta a la suplantación de identidad ( phishing). Normalmente, las aplicaciones web proporcionan una experiencia menos perjudicial que sus homólogos de escritorio cuando se requiere reautenticación cada vez que está habilitada. Tenemos en cuenta cinco minutos de desviación del reloj cuando se selecciona cada vez en la directiva, para no solicitar a los usuarios más de una vez cada cinco minutos.

Advertencia

El uso de la frecuencia de inicio de sesión de forma que se requiera la reautenticación cada vez, sin la autenticación multifactor, podría dar lugar a un bucle de inicio de sesión para los usuarios.

- En el caso de las aplicaciones de la pila de Microsoft 365, se recomienda usar frecuencia de inicio de sesión de usuario basada en tiempo para mejorar la experiencia del usuario.

- Para el portal de Azure y el Centro de administración de Microsoft Entra, recomendamos usar la frecuencia de inicio de sesión basada en el tiempo o requerir reautenticación durante la activación de PIM mediante el contexto de autenticación para mejorar la experiencia del usuario.

Persistencia de las sesiones de exploración

Una sesión del explorador persistente permite a los usuarios permanecer conectados después de cerrar y volver a abrir su ventana del explorador.

El valor predeterminado de Microsoft Entra ID para la persistencia de la sesión del navegador permite a los usuarios de dispositivos personales elegir si desean conservar la sesión mostrando un mensaje de Mantener sesión iniciada después de la autenticación correcta. Si la persistencia del navegador está configurada en AD FS usando la guía en el artículo Configuración de inicio de sesión único de AD FS, cumpliremos con esa directiva y persistiremos la sesión de Microsoft Entra también. También puede configurar si los usuarios del inquilino ven el mensaje ¿Mantener sesión iniciada? cambiando la configuración adecuada en el panel de personalización de marca de la empresa.

En los exploradores persistentes, las cookies permanecen almacenadas en el dispositivo del usuario incluso después de que un usuario cierre el explorador. Estas cookies podrían tener acceso a los artefactos de Microsoft Entra y esos artefactos se pueden usar hasta la expiración del token independientemente de las directivas de acceso condicional colocadas en el entorno de recursos. Por lo tanto, el almacenamiento en caché de tokens puede ser una infracción directa de las directivas de seguridad deseadas para la autenticación. Si bien puede parecer conveniente almacenar tokens más allá de la sesión actual, hacerlo puede crear una vulnerabilidad de seguridad al permitir el acceso no autorizado a los artefactos de Microsoft Entra.

Configuración de los controles de sesión de autenticación

El acceso condicional es una función de Microsoft Entra ID P1 o P2 y requiere una licencia Premium. Si desea obtener más información sobre el acceso condicional, consulte ¿Qué es el acceso condicional en microsoft Entra ID?.

Advertencia

Si usa la característica de duración del token configurable actualmente en versión preliminar pública, tenga en cuenta que no se admite la creación de dos directivas diferentes para la misma combinación de usuario o aplicación: una con esta característica y otra con la característica de duración del token configurable. Microsoft retiró la característica configurable de duración del token para la vigencia del token de actualización y sesión el 30 de enero de 2021 y la reemplazó por la característica de administración de sesiones de autenticación de acceso condicional.

Antes de habilitar la frecuencia de inicio de sesión, asegúrese de que otras configuraciones de reautenticación están deshabilitadas en el inquilino. Si está habilitada la opción "Recordar MFA en dispositivos de confianza", deshabilítela antes de usar la frecuencia de inicio de sesión, ya que usar estas dos opciones de configuración juntas puede provocar que se pregunte a los usuarios de forma inesperada. Para obtener más información sobre los avisos de reautenticación y la duración de la sesión, consulte el artículo Optimizar los avisos de reautenticación y comprender la duración de la sesión para la autenticación multifactor de Microsoft Entra.

Pasos siguientes

- Configuración de duraciones de sesión en directivas de Acceso condicional

- Para configurar directivas de acceso condicional para su entorno, consulte el artículo Planear una implementación de acceso condicional.