Nota

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Al implementar Operaciones de IoT de Azure, se instala un conjunto de servicios en un clúster de Kubernetes habilitado para Azure Arc. En este artículo se proporciona información general sobre las distintas opciones de implementación que se deben tener en cuenta para su escenario.

Entornos admitidos

Microsoft admite los siguientes entornos para las implementaciones de operaciones de Azure IoT.

| Entorno | Versión mínima | Disponibilidad |

|---|---|---|

| K3s en Ubuntu 24.04 | K3s versión 1.31.1 | Disponibilidad general |

| Azure Kubernetes Service (AKS) Edge Essentials en Windows 11 IoT Enterprise | AksEdge-K3s-1.29.6-1.8.202.0 | Versión preliminar pública |

| Azure Kubernetes Service (AKS) en Azure Local | SO de Azure Stack HCI, versión 23H2, compilación 2411 | Versión preliminar pública |

| Versión de Tanzu Kubernetes (TKr) en Tanzu Kubernetes Grid con un clúster de administración 2.5.2 | TKr versión 1.28.11 | Disponibilidad general |

Importante

La compatibilidad con las implementaciones de Azure IoT Operations solo está disponible en la versión 1.28.11 de TKr.

Nota

Los registros de uso de facturación se recopilan en cualquier entorno en el que se instale Operaciones de IoT de Azure, independientemente del soporte técnico o los niveles de disponibilidad.

Para instalar las Operaciones de IoT de Azure, disponga de los siguientes requisitos de hardware para las Operaciones de IoT de Azure. Si usa un clúster de varios nodos que habilita la tolerancia a errores, escale verticalmente a la capacidad recomendada para mejorar el rendimiento.

| Especificación | Mínimo | Recomendado |

|---|---|---|

| Capacidad de memoria de hardware (RAM) | 16-GB | 32-GB |

| Memoria disponible para Operaciones de IoT de Azure (RAM) | 10-GB | Depende del uso |

| Unidad Central de Procesamiento (CPU) | 4 vCPU | 8 vCPU |

Nota

La configuración mínima es adecuada cuando se ejecuta solo AIO.

Elección de las características

Operaciones de IoT de Azure ofrece dos modos de implementación. Puede optar por implementar con la configuración de prueba, un subconjunto básico de características que son más fáciles de empezar a usar para escenarios de evaluación. O bien, puede optar por implementar con la configuración segura, el conjunto de características completo.

Implementación de la configuración de prueba

Una implementación con solo la configuración de prueba:

- No configura secretos ni funcionalidades de identidad administrada asignadas por el usuario.

- Está diseñado para habilitar el ejemplo de inicio rápido de un extremo a otro para fines de evaluación, por lo que admite el simulador de OPC PLC y se conecta a los recursos en la nube mediante la identidad administrada asignada por el sistema.

- Se puede actualizar para usar la configuración segura.

El escenario de inicio rápido, Inicio rápido: Ejecución de operaciones de IoT de Azure en GitHub Codespaces, usa la configuración de prueba.

En cualquier momento, puede actualizar una instancia de Azure IoT Operations para usar la configuración segura siguiendo los pasos descritos en Habilitación de la configuración segura.

Implementación de la configuración segura

Una implementación con configuración segura:

- Habilita secretos e identidad administrada de asignación de usuarios, ambas son funcionalidades importantes para desarrollar un escenario listo para producción. Los secretos se usan siempre que los componentes de Operaciones de IoT de Azure se conectan a un recurso fuera del clúster; por ejemplo, un servidor OPC UA o un punto de conexión de flujo de datos.

Para implementar Operaciones de IoT de Azure con la configuración segura, siga estos artículos:

- Comience con Prepare su clúster de Kubernetes habilitado para Azure Arc para configurar y habilitar Arc en su clúster.

- A continuación, implemente operaciones de Azure IoT.

Permisos necesarios

En la tabla siguiente se describen las tareas de implementación y administración de Operaciones de IoT de Azure que requieren permisos elevados. Para obtener información sobre cómo asignar roles a los usuarios, consulte Pasos para asignar un rol de Azure.

| Tarea | Permiso necesario | Comentarios |

|---|---|---|

| Implementación de operaciones de Azure IoT | Rol de colaborador en el nivel de grupo de recursos. | |

| Registro de proveedores de recursos | Microsoft.ExtendedLocation/register/action Microsoft.SecretSyncController/register/action Microsoft.Kubernetes/register/action Microsoft.KubernetesConfiguration/register/action Microsoft.IoTOperations/register/action Microsoft.DeviceRegistry/register/action | Solo es necesario hacer una vez por suscripción. |

| Cree un registro de esquema. | Permisos Microsoft.Authorization/roleAssignments/write en el nivel de grupo de recursos. | |

| Creación de secretos en Key Vault | Rol Responsable de secretos de Key Vault en el nivel de recurso. | Solo es necesario para la implementación de configuración segura. |

| Habilitación de reglas de sincronización de recursos en una instancia de Operaciones de IoT de Azure | Permisos Microsoft.Authorization/roleAssignments/write en el nivel de grupo de recursos. | Las reglas de sincronización de recursos están deshabilitadas de forma predeterminada, pero se pueden habilitar como parte del comando az iot ops rsync . |

Sugerencia

Debe habilitar las reglas de sincronización de recursos en la instancia de Azure IoT Operations para usar las funcionalidades de detección automática de recursos de los servicios de Akri. Para más información, consulte ¿Qué es la detección de recursos de OPC UA (versión preliminar)?.

Si usa la CLI de Azure para asignar roles, use el comando az role assignment create para conceder permisos. Por ejemplo, az role assignment create --assignee sp_name --role "Role Based Access Control Administrator" --scope subscriptions/00000000-0000-0000-0000-000000000000/resourceGroups/MyResourceGroup

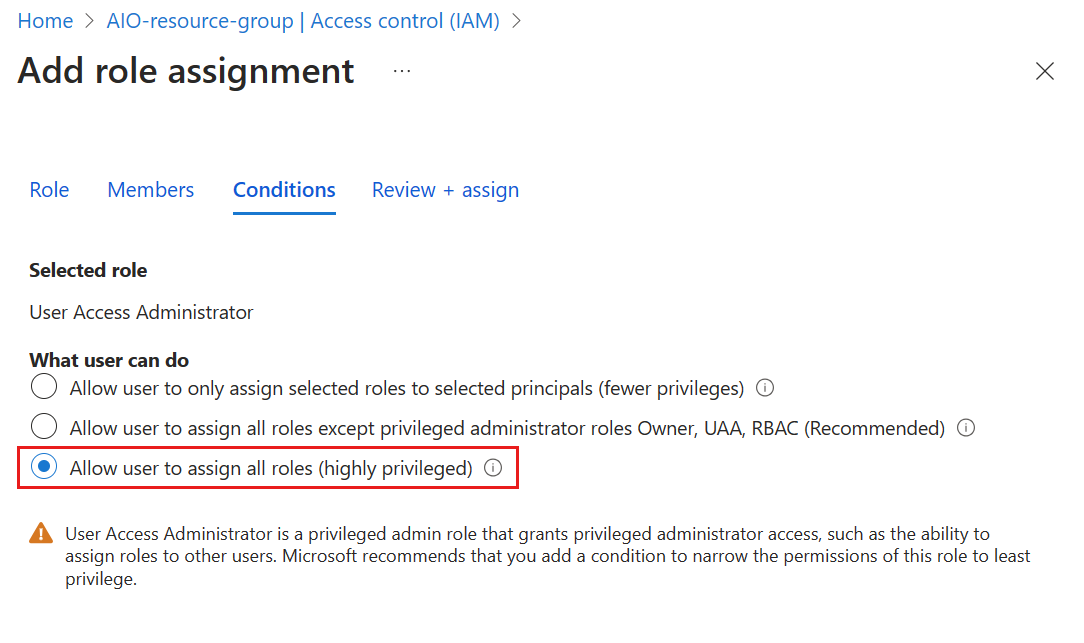

Si usa Azure Portal para asignar roles de administrador con privilegios a un usuario o entidad de seguridad, se le pedirá que restrinja el acceso mediante condiciones. En este escenario, seleccione la condición Permitir al usuario asignar todos los roles en la página Agregar asignación de roles .

Organización de instancias mediante sitios

Operaciones de IoT de Azure admite sitios de Azure Arc para organizar las instancias. Un sitio es un recurso de clúster en Azure, como un grupo de recursos, pero los sitios suelen agrupar instancias por ubicación física y facilitan a los usuarios de OT localizar y administrar recursos. Un administrador de TI crea los sitios y limita su ámbito a una suscripción o grupo de recursos. A continuación, Operaciones de IoT de Azure implementado en un clúster habilitado para Arc se recopila automáticamente en el sitio asociado a su suscripción o grupo de recursos.

Para más información, consulte ¿Qué es el administrador de sitios de Azure Arc (versión preliminar)?

Puntos de conexión de Operaciones de IoT de Azure

Si utiliza firewalls de empresa o proxies para administrar el tráfico saliente, configure los siguientes puntos de conexión antes de implementar las Operaciones de IoT de Azure.

Puntos de conexión en los Puntos de conexión de Kubernetes habilitados para Azure Arc.

Nota

Si usa Azure Arc Gateway para conectar el clúster a Arc, puede configurar un conjunto más pequeño de puntos de conexión en función de la guía de Azure Arc Gateway.

Puntos de conexión de Puntos de conexión de la CLI de Azure.

Necesita

graph.windows.net,*.azurecr.io,*.blob.core.windows.net,*.vault.azure.netde esta lista de puntos de conexión.Los siguientes puntos de conexión son necesarios específicamente para las Operaciones de IoT de Azure:

Puntos de conexión (DNS) Descripción <customer-specific>.blob.core.windows.netAlmacenamiento para el registro de esquemas. Consulte los puntos de conexión de la cuenta de almacenamiento para identificar el subdominio específico del cliente de su punto de conexión. Para enviar datos a la nube, habilite los siguientes puntos de conexión en función de la plataforma de datos que elija.

- Microsoft Fabric OneLake: agregue direcciones URL de Fabric a la lista de permitidos.

- Event Hubs: solución de problemas de conectividad: Azure Event Hubs.

- Event Grid: Solución de problemas de conectividad: Azure Event Grid.

- Azure Data Lake Storage Gen2: puntos de conexión estándar de la cuenta de almacenamiento.

Pasos siguientes

Prepare el clúster de Kubernetes habilitado para Azure Arc para configurar y habilitar con Azure Arc un clúster para las operaciones de Azure IoT.